Pautas a seguir na seguridade...

Ao implementar estratexias de seguridade, as persoas usuarias poden reducir significativamente os riscos de sufrir ataques cibernéticos e protexer os seus dispositivos e datos contra ameazas potenciais.

Podemos ver algunhas pautas:

Contrasinais fortes

Á hora de crear contrasinais debes ter en conta estes aspectos:

-

Lonxitude adecuada: canto máis longa sexa o contrasinal, máis difícil será para os e as hackers adiviñala. Recoméndase unha lonxitude mínima de polo menos 8 caracteres.

-

Mestura de caracteres: inclúe unha combinación de letras (maiúsculas e minúsculas), números e símbolos especiais (como !, @, #, $, % etc.). Isto aumenta a complexidade do contrasinal.

-

Evita información persoal: non uses información persoal, como nomes de mascotas, datas de nacemento, nomes de familiares etc., xa que esta información podería ser facilmente adiviñada por alguén que te coñeza.

-

Non uses palabras comúns: evita usar palabras do dicionario, mesmo se están en outros idiomas. Os e as hackers utilizan listas de palabras comúns para intentar adiviñar contrasinais.

-

Variabilidade: crea contrasinais únicos para cada conta. Non uses o mesmo contrasinal para múltiples servizos en liña, xa que se un contrasinal está comprometido, todas as túas contas estarán en risco.

-

Evita patróns predicibles: non uses secuencias obvias como "123456", "abcdef", "qwerty", etc. Estas son algúns dos contrasinais máis comúns e fáciles de adiviñar.

-

Considera o uso de frases de contrasinal: unha técnica popular é crear contrasinais utilizando frases que só ti coñezas e logo tomar a primeira letra ou algúns caracteres de cada palabra na frase.

-

Actualización periódica: cambia os teus contrasinais regularmente, polo menos cada 3-6 meses, especialmente para contas sensibles, como as bancarias ou de correo electrónico.

-

Utiliza un xestor de contrasinais: considera o uso dun xestor de contrasinais de confianza. Estas ferramentas poden xerar e gardar contrasinais complexos para ti, facilitando a xestión de múltiples contrasinais de forma segura.

Lembra que a seguridade das túas contas en liña é crucial, e tomar medidas para crear contrasinais fortes é unha parte importante dese proceso.

Na rede podes atopar diferentes páxinas con xeradores de contrasinais que poden facilitar este traballo.

Control dos últimos accesos

As contas coas que accedemos nos nosos dispositivos (ordenadores, teléfonos, etc.) poden xestionarse para revisar que ninguén máis accedese a elas. Podes ver os dispositivos nos que tes a sesión iniciada ou nas que iniciaches sesión nas derradeiras semanas. Tamén poderás ver nos dispositivos nos que cerraches a sesión da conta.

Para realizar esta operación deberás:

-

Acceder ao apartado de seguridade da túa conta.

-

Dirixirte ao apartado de dispositivos e actividade.

Por exemplo, se tes unha conta de Google podes ver os pasos na páxina de Axuda de Conta de Google.

Configuracións de seguridade

Os dispositivos veñen de fábrica cunha configuración inicial por defecto que pode ser conveniente modificar. En ocasións, pódese mellorar a seguridade do dispositivo comprobando se se configurou da forma máis segura.

Que debo configurar?

O primeiro paso, como ben se comentou anteriormente, é un contrasinal seguro.

Despois contamos con outras particularidades como:

-

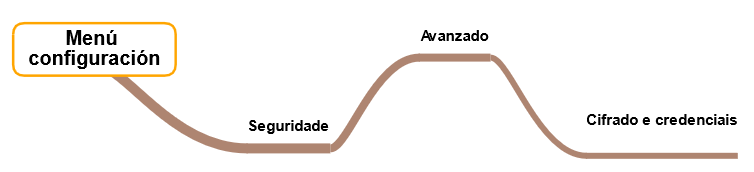

Cifrado dos dispositivos:

Os móbiles actuais soen activar o cifrado por defecto, por exemplo:

Nos ordenadores é posible activar o cifrado dos discos duros. Desta maneira non se poderá acceder ao sistema nin acceder aos datos sen dispoñer do contrasinal.

Podes ver na páxina de soporte de Windows como realizar un cifrado de ficheiro ou cartafol.

-

Software antirroubo

Algúns sistemas operativos dispoñen de software que permite localizar ou bloquear os dispositivos de forma remota. Estes sistemas poden ser útiles no caso de roubo ou perda, pero é recomendable comprobar o seu correcto funcionamento previamente.

|

|

-

Control parental

Hoxe en día as empresas fabricantes están a implantar nos sistemas operativos opcións de control parental que permiten aos pais e nais ou titores e titoras legais protexer ás e aos menores que están ao seu cargo, de aspectos como unha incorrecta xestión da información de terceiras persoas, contidos inapropiados, perda de privacidade, ciberbulling, grooming, sexting, estafas e enganos, etc.

|

-

Conexións

Debemos asegurarnos que o acceso aos recursos realízase empregando protocolos seguros (HTTPS, SFTP, SSH…).

Non debemos conectarnos a redes sen fíos inseguras (aeroportos, cafeterías, restaurantes...), xa que, ao conectarnos a elas poderíamos estar compartindo a rede con persoas usuarias malintencionadas, ou pode que a rede fose configurada para comprometer ou analizar as conexións dos sistemas conectados. No caso de ser necesaria esta conexión, pode ser interesante empregar unha rede privada virtual (VPN) que peche o noso tráfico fóra de dita rede.

Non cargar os teléfonos intelixentes en portos USB que non coñecemos a que están conectados (aeroportos, restaurantes, cafeterías…). O cable USB, ademais de cargar o dispositivo, permite o intercambio de datos.

Sempre empregar o cargador homologado do dispositivo.

-

Desactivar os elementos hardware que non empreguemos.

Desconexión física dos elementos que non esteamos a empregar como a tarxeta wifi, o micrófono ou o bluetooth.

Con isto, ademais de protexernos de ataques que empreguen ditas tecnoloxías, poderemos reducir o consumo de enerxía.

Verificación de dobre factor de autenticación

Sempre que sexa posible é conveniente empregar, ademais do contrasinal, outro factor de autenticación para validar que realmente sexamos nós e non unha persoa atacante que conseguiu o noso contrasinal.

Entre outros factores de verificación podemos salientar:

-

OTP (One-Time Password): un código dun só uso (SMS, outra aplicación en outro dispositivo...).

Nos móbiles os tipos de autenticación de máis a menos seguros son: contrasinal, PIN e patrón.

Unha vez coñecidos os diferentes tipos de autenticación, pódese aumentar a seguridade realizando nos dispositivos unha "verificación en 2 pasos".

Se queredes afondar máis sobre os diferentes tipos de autenticación, así como na seguridade deles, podes revisar este artigo da Wikipedia.

Aprobación do inicio de sesión

Como persoa administradora de diferentes contas de usuario en dispositivos ou en redes sociais, podes configurar alertas para recibir correos cando se detecten inicios de sesión sospeitosos nelas.

Por exemplo, se tes unha conta de Google e se detecta que se intenta iniciar sesión dunha maneira que non é habitual, a plataforma, antes de enviarche unha alerta, solicita que a persoa usuaria responda a unha cuestión de seguridade adicional ou verifique a súa identidade. No caso de que a persoa usuaria non poida verificar a identidade ou non o intente, enviarase unha alerta na que se advertirá que alguén ten o contrasinal desa persoa usuaria.

Cales serían inicios de sesión sospeitosos?

-

Unha persoa usuaria non inicia sesión como o fai normalmente (por exemplo, porque inicia sesión dende unha localización non habitual).

-

Faise o inicio de sesión correctamente dende a conta dunha persoa usuaria suspendida.

Por outra banda, sempre se debe ter a precaución de pechar as sesións ao rematar co uso das contas, así como cando se empregan en webs de comercio dixital ou de xestión en liña.